Identity and Access (IDA) menadžment solucije omogućavaju administratoru da pojednostavi i centralizuje upravljanje korisničkim identitetima (User Identities) i dozvolama za pristup (Access Permissions). IDA solucije koriste direktorijumske servise kao što je na primer aktivni direktorijum (Active Directory Domain Services (AD DS) i uloge servera za upravljanje identitetima i entitetima kao što su kompjuteri i sigurnosne grupe. Sa solucijama kao što su Microsoft Identity Lifecycle Manager (ILM) 2007 administrator može da upravlja celim životnim ciklusom korisničkih identiteta. IDA Menagement je kritična funkcija u bilo kojem AD DS okruženju.

Potreba za IDA Management solucijama

IDA Management solucije pomažu administratorima da upravljaju različitim identitetima koje korisnici mogu da poseduju. Neke iskorišćenosti IDA solucije uključuju:

- Održavanje više Identity Store-a u organizaciji: IDA solucije pomažu u održavanju više Identity Store-a uključujući: AD DS, Active Directory Lightweight Directory Services (AD LDS), Lotus Notes, Novell eDirectory, HR Databases, Proprietary Directories, Many Directory-enabled applications.

- Određivanje tačne i autoritativne informacije o identitetu: IDA solucije pomažu administratorima da sinhronizuju, održavaju i ažuriraju informacije o identitetu kroz više Identity Stores-a.

- Provisionig and Deprovisioning User Accounts: IDA solucije se mogu koristiti za automatizovanje Provisioning procesa. Automatizacija osigurava konzistentnost podataka, integritet i povećani nivo sigurnosti u poređenju sa ručnim procesom.

- Autentifikacija i autorizacija korisnika: IDA solucije osiguravaju da korisnički identiteti budu autentifikovani i autorizovani kao Access Control informacija, kao što je Access Control List (ACL). IDA solucije pomažu administratorima da zaštite razmenu poverljivih informacija kroz različite mreže.

- Securing Collaboration of Partners and Vendors: Sa IDA solucijama, administrator može da koristi Domain trust, Forest trust i Federation for Vendors, External Partners, kao i druge divizije za pristup podacima u organizaciji.

- Zaštita pristupa i distribucije osetljivih podataka: Sa IDA solucijama, administrator može da obezbedi poverljive detalje vezane za biznis kompanije od neautorizovanog pristupa i distribucije čak i ako je fajl koji sadrži informacije kompromitovan. Na primer, PowerPoint prezentacija koja je namenjena za korišćenje zaposlenih može da se zaštiti koristeči Active Directory Management Services (RMS) da bi se osiguralo da samo zaposleni mogu da pristupe i čitaju prezentaciju, čak i ako fajl upadne u ruke neautorizovanom licu.

Šta je AD LDS?

Active Direcotory Lightweight Directory Services (AD LDS) uloga je ranije bila poznata pod imenom Active Directory Application Mode (ADAM). AD LDS je Lightweight Directory Access Protocol (LDAP) direktorijumski servis koji podržava direktorijumski pristupne aplikacije. Glavna komponenta AD LDS-a uključuju baze podataka, instance, šemu i particije. Konfiguracija više instanci može da pruži redundantnost baze podataka i može da poveća dostupnost. Administrator može da konfiguriše replikaciju da sinhronizuje podatke u direktorijumu koji pripadaa bilo kojoj AD LDS instanci. Uz to administrator može da integriše AD DS sa AD DS da bi pružio pristup dodatnim korisnicima unutar mrežnog okruženja.

AD LDS uloga je LDAP direktorijumski servis koji podržava direktorijumski dostupne aplikacije. AD LDS se ranije nazivao Active Directory Application Mode (ADAM).

Administrator može da koristi AD LDS da bi odradio većinu funkcija koje nudi AD DS. Prednost AD LDS-a je u tome što on ne zahteva pouzdanost koju zahteva AD DS kao što je izgradnja domenskih kontrolera ili domena. Kada AD LDS i AD DS obitavaju u istom okruženju, AD LDS može da koristi AD DS da bi autentifikovao Windows-based sigurnosne subjekte (Security Principals). Administrator može da izgradi AD LDS na kompjuteru koji radi na Windows Server 2008, uključujući domenski kontroler jer AD LDS instanca radi kao samostalni serverski servis.

AD LDS scenario izgradnje (Deployment Scenarios)

Direcotory Store: Sve direktorijumski pristupne aplikacije u preduzeću mogu da koriste AD LDS kao svoju bazu. AD LDS može da smesti direktorijumske podatke koje pripadaju aplikaciji u Local Directory Store.

Extranet Authentication Store: AD LDS može da ponudi Extranet Autentication Store. Na primer, veb portal aplikacija koja upravlja Extranet pristupom aplikacijama u organizaciji može da iskoristi identitete koji su eksterni za AD DS organizacije.

Identity Systems Consolidation: Administrator može da koristi AD LDS za smeštanje jednostranog pogleda svih poznatih informacija o identitetu. Ova informacija može da se odnosi na korisnike u preduzeću, na aplikacije i na mrežne resurse.

Development Environment: Možemo da koristimo AD LDS kao prototip ili okruženje da bismo testirali kompatibilnost aplikacije i šeme, pre izgradnje samih aplikacija koristeći AD DS kao svoj Directory Store.

AD LDS komponente

AD LDS nudi hijerarhijski direktorijumski magacin koristeći Extensible Storage Engine (ESE) za smeštanje fajlova. AD DS takođe koristi istu ESE File Storage tehnologiju.

AD LDS podržava i LDAP konekcija i Secure LDAP (LDAPS) konekcije. Sve LDAP konekcije koriste Transmission Control Protocol (TCP) port 389, po defoltu. Sve Secure LDAP konekcije koriste TCP port 636 po defoltu.

Šta je Identity Federation?

Identity Federation (federacija identiteta) je proces koji omogućava distribuciju identifikacije, autentifikacije i autorizacije kroz Organization and Platform Boundaries (granice). Administrator može da implementira Identity Federation između dve organizacije koje između sebe imaju odnos poverenja. Kao deo poverenja, organizacije definišu resurse kojima će pristupati druga organizacija i proces koji omogućava takva akcija.

Administrator može da koristi AD FS ulogu servera da bi implementirao Identity Federation na Windows Server 2008 kompjuteru. AD FS je Identity solucija koja pruža aerodinamički (Streamlined) pristup internim i eksternim Browser-based klijentima za jednu ili više Internet-based zaštićenu aplikaciju. Ovo je moguće čak i kad su korisnički nalozi i aplikacije nalaze u različitim mrežama ili različitim organizacijama.

Identity Federation scenarija

Možemo da koristimo AD FS za sigurno deljenje informacija kroz Federation Trust. Administrator može da koristi kombinaciju različitih AD FS uloga servera da bi ujedinio mehanizme za proveru identiteta - autentfikaciju, i time ispunio potrebe svoje organizacije. i time ispunio potrebe svoje organizacije.

Sledeća tabela opisuje različite poslovne scenarije kao što su Business-to-Business (B2B), Business-to-Employee (B2E), Business-to-Consumer (B2C).

Identity Federation Business zahtevi

Administratori mogu da koriste AD FS za kontrolu korisničkog pristupa resursima i za pristupanje unutar organizacije i za pristupanje resursima iz partnerske organizacije. Moramo da identifikujemo odgovarajuće poslovne zahteve i moramo da ih mapiramo sa jednim od mogućih scenarija izgradnje (Deployment Scenarios).

Korisnici mogu da koriste AD FS za Web-based, Single-sign-on (SSO) autentifikaciju koja podržava B2B scenarija. Kao dodatak, AD FS može da se izdizajnira za Federated Web SOO with Forest Trust da bi podržao B2E scenarija. Administrator takođe može da koristi AD FS za veb SSO da bi podržao pristup kupaca aplikacijama u B2C scenariju.

Šta je Federation Trust?

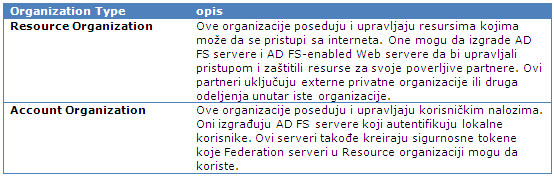

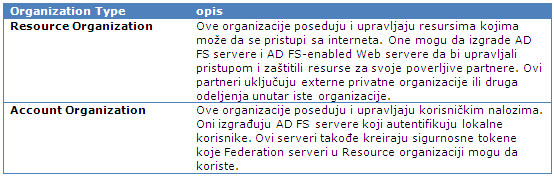

Federation Trust je poslovni dogovor između dve organizacije. Ovo poverenje može da se uspostavi kada dve organizacije izgrade barem 2 AD FS Federation servera. Kao dodatak, ovi partneri moraju da konfigurišu njihove Federation Service postavke na odgovarajući način. Federated B2B Partnerships identifikuju poslovne partnere kao jedan od sledečih tipova organizacije.

Nakon kreiranja Federation Trust-a, korisnici u Account Partner organizaciji mogu da pošalju autentifikacione zahteve koristeći Federation Trus na veb serveru u Resources Partner organizaciji. Federation Trust se ne koristi u veb SSO scenariju.

AD FS komponente

AD FS solucija sastoji se od sledećih komponenata:

- Federation Trust: Ova komponenta je deo AD FS implementacije kada je poslovni dogovor ili Partnership skovan u Inter-organizational ili Intra-organizational Set up-u. Administrator može da koristi AD FS za kreiranje Federation Trust između dve organizacije za korisnike da bi mogli da pristupaju resursima kroz organizacije ili tehničke granice.

- Account Partner: Ova komponenta u Federation Trust-u hostuje i upravlja korisničkim nalozima poverenja. Možemo da smeštamo korisničke naloge u AD DS, Active Directory Application Mode (ADAM) ili AD LDS-u.

- Resource Partner: Ova komponenta u Federation Trust-u smešta veb servere koji hostuju jednu ili više Web-based aplikacija. Resources Partner veruje Account partneru koji odrađuje autentifikaciju korisnika i pruža sigurnost.

- Federation Service (Server): Federation Service Server funkcioniše kao sigurnosni token servis. Kao dodatak, ovaj servis rutira autentifikacione zahteve od eksternih korisničkih naloga u partnerskoj organizaciji i klijenata na Internetu. Sve implementacije AD FS zahtevaju barem jedan Federation Service da bude instaliran na Windows Server 2008 kompjuteru.

- Federation Service Proxy: Ova komponenta je obično izgrađena u perimetar mreži. Ova izgradnja pomaže zaštiti Federation servera na nivou Account Partnera ili na nivou Resources Partnera ili na oba ova nivoa. Administrator može da implementira Proxy of the Federation server da bi izbegao direktno izlaganje Federation servera na Internetu.

- AD FS Web Agents: AD FS veb agenti nude konekciju između Web-based aplikacije i Federation servisa. Administrator može da implementira AD FS veb agenta kao Internet Server Application Programming Interface (ISAPI) Extension u IIS koji ili dozvoljava ili zabranjuje pristup dva tipa veb aplikacija. Jedan od ta dva tipa aplikacija je Claims-aware Applications i ova aplikacija je napisana ili modifikovana da identifikuje način na koji se koristi AD FS Claims. Windows-based Token-enabled Applications je aplikacija poznata kao Legacy aplikacija, nije kodirana da podržava Claims. Umesto toga, ova aplikacija može da odluči o autorizaciji na osnovu sigurnosnog identifikatora (SID) i Access Control Liste (ACL).

Šta je AD RMS?

Scenario korišćenja AD RMS-a uključuje zaštitu i-mejl poruka, primenjivanje prava (Rights Enforcement) i zaštitu sadržaja na Internetu. Možemo da uporedimo Secure – Multipurpose Internet Mail Extensions (S-MIME), Access Control Lists (ACLs), Encrypting File System (EFS), Active Directory Rights Management System (AD RMS) tehnologije da bismo selektovali tehnologiju koja nam najviše odgovara za zaštitu informacija u našem biznis scenariju.

AD RMS infrastruktura zasniva se na Active Directory PKI infrastrukturi. AD RMS iznajmljuje nekoliko licenci i sertifikata koje AD RMS-enabled klijentske aplikacije koriste za upravljanje Rights-Protected sadržajem.

Kako je Access Management primenjen korišćenjem AD RMS-a?

AD RMS je Windows Server 2008 Rights Management tehnlogija koja pomaže u zaštiti digitalnih vrednosti kao što su, dokumenti, i-mejlovi i drugi sadržaji.

AD RMS koristi Policy Rules (pravila polisa) da bi odredio da li primalac može da pristupi podacima ili da li može da deli podatke. Pored toga AD RMS određuje vremenski period u kojem primalac može da koristi podatke. Dalje, on pruža dosledno prisiljavanje Information Access polisa. Administrator može da koristi polise za upravljanje pristupom informacijama koje treba da budu zaštićene.

AD RMS solucija zahteva sledeće komponente:

- AD RMS server,

- AD RMS-enabled klijenta koji je startovao AD RMS-enabled Browser kao što je Internet Explorer ili program kao što je Microsoft Word ili Microsoft PowerPoint u Microsoft Office paketu 2007.

Scenarija korišćenja AD RMS-a

AD RMS je tehnologija koja štiti informacije koje AD RMS-enabled aplikacije koriste da bi zaštitile digitalne informacije od neautorizovanog pristupa. Administrator takođe može da koristi AD RMS da bi pružio doslednu zaštitu svih digitalnih informacija. AD RMS je fleksibilna tehnologija koja dozvoljava programerima da kreiraju aplikacije koje rade zajedno sa AD RMS-om.

Administrator može da koristi AD RMS da:

- zaštiti i-mejl poruke: Administrator može da ograniči korisnike tako da oni ne mogu da prosleđuju i-mejl poruke ili ne mogu da postavljaju Expiry Date na i-mejl porukama.

- primenjuje File Rights: Administrator može da spreči korisnike da modifikuju ili štampaju poverljive fajlove.

- zaštiti intranet sadržaj: Možemo da integrišemo AD RMS infrastrukturu sa Microsoft Office SharePoint Server-om 2007 da bismo zaštitili dokumente na Share Point–based intranet sajtu. Nakon toga administrator može da dozvoli samo autorizovani pristup podacima na intranet sajtu.

Tehnologije za zaštitu informacija

U organizaciji ćemo možda morati da zaštitimo i-mejl poruke koje se šalju kroz Firewall. Kao dodatak, administrator će možda morati da zaštiti dokumente tako da samo korisnici sa specijalnim dozvolama mogu da vide ili štampaju dokumente. Da bi implementirali takvu sigurnost i zaštitu podataka, administrator može da koristi sledeće tehnologije:

- Secure–Multipurpose Internet Mail Extensions (S-MIME): Ova tehnologija pruža enkripciju pomoću javnog ključa i podršku za digitalno potpisivanje za MIME. Ipak, administrator ne može da koristi S-MIME da zaštiti dokumente koji nisu i-mejl poruke. S-MIME takođe ne mogu da kontrolišu Usage Rights kao što su mogućnost sprečavanja kopiranja ili štampanja zaštićenih informacija.

- Access Control Lists (ACLs): Ova tehnologija štiti fajlove i foldere od neautorizovanog pristupa. ACLs, ipak, zahtevaju NT File System (NTFS). Ako uklonite fajl sa ACL dozvolama iz kontejnera u kojem su dozvole postavljene, restrikcija za taj fajl koju propisuje dozvola nije više validna.

- Encrypting File System (EFS): Ova tehnologija štiti fajlove koristeći Symmetric Key Encryption zajedno sa Public Key tehnologijom. EFS enkripcija podržava pomeranje i menjanje imena podataka samo na NTFS volumenima. Ako kopiramo ili pomeramo šifrovani fajl ili folder na hard drajv koji je formatiran sa fajl sistemom koji nije NTFS, fajl ili folder će biti dešifrovan.

- AD RMS: Ova tehnologija štiti digitalne informacije od neautorizovanog korišćenja, Online ili Offline i unutar ili izvan Firewall-a. AD RMS nije tehnologija koju možete da koristite da biste zamenili S-MIME, ACL ili EFS. AD RMS samo povećava sigurnosnu strategiju organizacije. AD RMS štiti informacije kroz dosledno korišćenje polisa, koje se odnose na informacije gde god da se one pomeraju. Nakon dodavanja AD RMS zaštite digitalnom fajlu, zaštita ostaje na fajlu. Po defoltu, samo vlasnik sadržaja može da ukloni zaštitu sa fajla. Vlasnik takođe može da dodeli druge korisničke dozvole za gledanje, kopiranje i štampanje fajla.

Identifikovanje AD RMS komponenata

AD RSM infrastruktura uključuje nekoliko serverskih i klijentskih komponenata. Sledeća tabela opisuje različite AD RMS komponente: